TAL-J8X 리뷰: $69로 $2,000짜리 Roland JX-8P 사운드를 얻는 7가지 이유

4월 2, 2026

에어팟 맥스 2 vs 소니 WH-1000XM6: $500 프리미엄 헤드폰의 승자를 가르는 7가지 결정적 차이

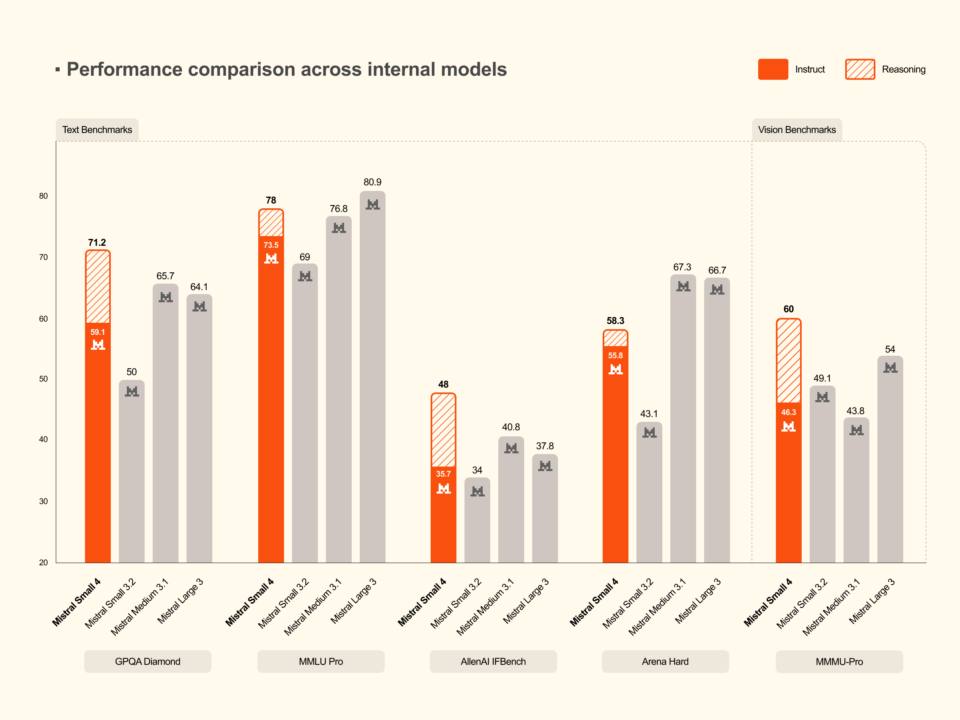

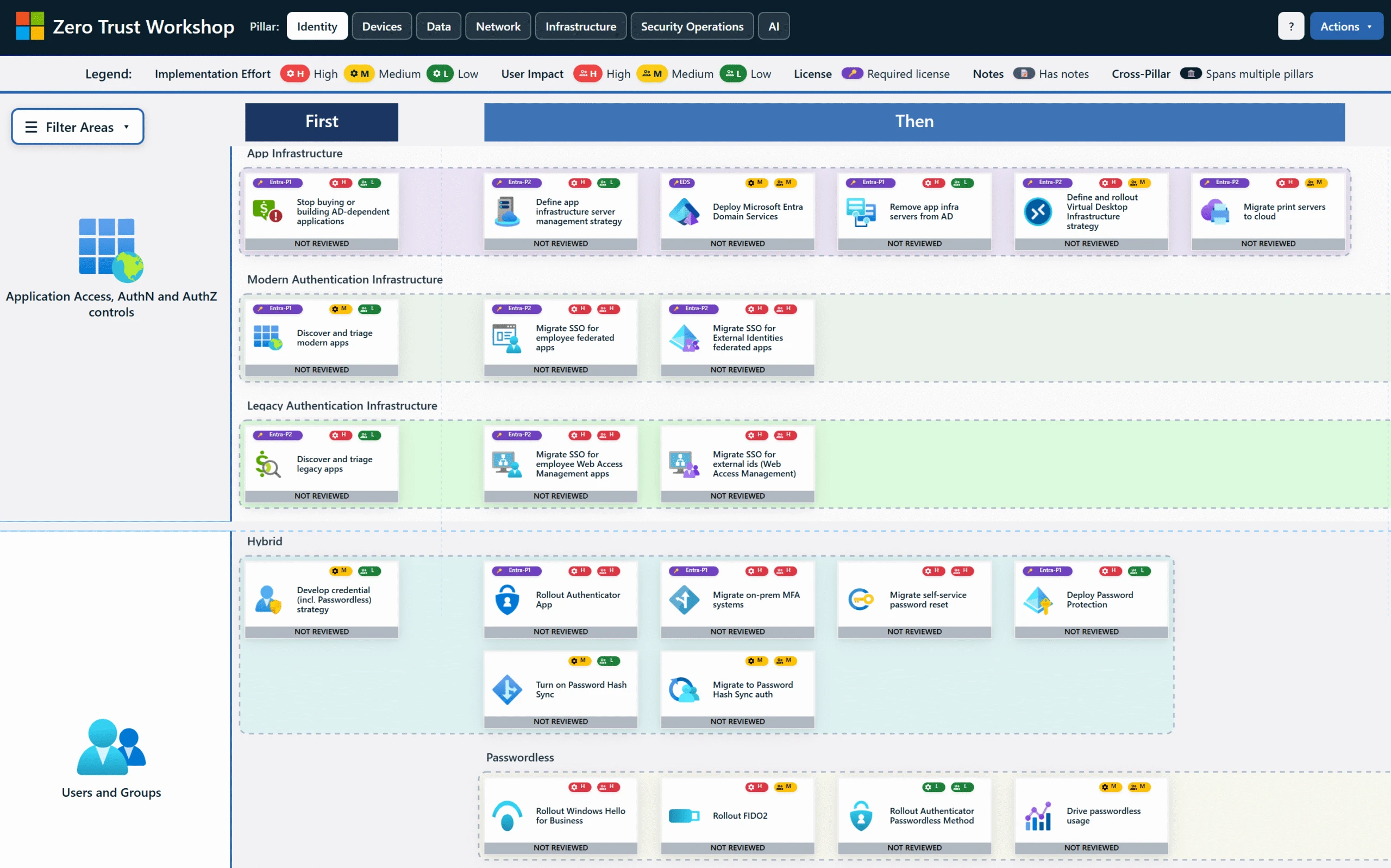

4월 2, 2026700개 보안 컨트롤, 116개 논리 그룹, 33개 기능 swim lane — 마이크로소프트 Zero Trust AI가 2026년 3월 RSAC에서 공개한 숫자입니다. AI 에이전트가 회사 시스템에 자율적으로 접근하고, 데이터를 처리하고, 의사결정까지 내리는 시대에 기존 보안 프레임워크로는 감당할 수 없다는 선언이기도 합니다. 지금 이 순간에도 전 세계 기업들이 AI 에이전트를 배포하고 있지만, 그 에이전트를 위한 보안 프레임워크는 사실상 존재하지 않았습니다. ZT4AI는 그 공백을 메우는 첫 번째 산업 표준입니다.

마이크로소프트 Zero Trust AI, 왜 지금 나왔는가

2026년 현재, 엔터프라이즈 AI 도입률은 전례 없는 속도로 증가하고 있습니다. Gartner의 최근 보고서에 따르면 Fortune 500 기업의 78% 이상이 이미 어떤 형태로든 AI 에이전트를 프로덕션 환경에 배포한 상태입니다. 단순한 챗봇을 넘어 AI 에이전트가 코드를 작성하고, 고객 데이터를 분석하며, 내부 시스템 간 워크플로우를 자동으로 실행하는 시대가 된 것입니다.

문제는 이 에이전트들이 기존 보안 경계를 완전히 무시한다는 것입니다. 전통적인 네트워크 방화벽이나 VPN 기반 보안은 사람이 로그인하는 시나리오를 전제로 설계되었습니다. 사람은 하루에 수십 번 시스템에 접근합니다. 하지만 AI 에이전트는 사람 없이 API를 호출하고, 다른 에이전트와 통신하며, 수초 내에 수천 건의 데이터를 처리합니다. 접근 패턴 자체가 근본적으로 다릅니다.

마이크로소프트는 이 간극을 메우기 위해 기존 Zero Trust 아키텍처에 AI 전용 필러(pillar)를 추가했습니다. 2026년 3월 19일 공식 발표에 따르면, Zero Trust Workshop에 AI 필러를 새롭게 통합하여 엔터프라이즈가 AI 배포 전에 보안 성숙도를 체계적으로 평가할 수 있도록 했습니다. 이는 단순한 가이드라인이 아니라, 구체적인 평가 도구와 참조 아키텍처를 포함한 실행 가능한 프레임워크입니다.

ZT4AI 프레임워크의 3대 축: 에이전트 거버넌스, 데이터 보호, 프롬프트 방어

마이크로소프트 Zero Trust AI 프레임워크(ZT4AI)는 세 가지 핵심 축으로 구성됩니다. 각 축이 AI 에이전트의 전체 라이프사이클을 커버하며, 하나라도 빠지면 보안 체계에 구멍이 생깁니다. 이 구조를 이해하는 것이 700개 컨트롤을 효과적으로 적용하는 첫걸음입니다.

1. 에이전트 거버넌스 (Agent Governance)

AI 에이전트는 더 이상 단순한 소프트웨어 도구가 아닙니다. 자율적으로 판단하고 행동하는 주체입니다. ZT4AI는 모든 에이전트에 고유한 아이덴티티를 부여하고, 각 에이전트가 접근할 수 있는 리소스와 수행할 수 있는 행동을 정책 기반으로 제어합니다. 마이크로소프트의 엔드투엔드 보안 가이드는 에이전트의 데이터 수집부터 모델 훈련, 배포, 실행까지 모든 단계에서 Zero Trust 원칙을 적용할 것을 권장합니다.

핵심은 ‘절대 신뢰하지 않고, 항상 검증한다’는 원칙입니다. 사람 사용자에게 적용하던 최소 권한 원칙(Least Privilege)을 AI 에이전트에도 동일하게 적용합니다. 에이전트 A가 HR 데이터에 접근할 이유가 없으면, 해당 접근 권한 자체를 차단합니다. 또한 에이전트의 모든 행동은 감사 로그에 기록되어 사후 추적이 가능해야 합니다. 이는 컴플라이언스 요구사항을 충족하는 동시에, 보안 사고 발생 시 원인 분석을 가능하게 합니다.

2. 데이터 보호 (Data Protection)

AI 에이전트의 가장 큰 리스크 중 하나는 데이터 유출입니다. 학습 데이터에 민감 정보가 포함되었거나, 에이전트가 의도치 않게 내부 데이터를 외부로 전송하는 시나리오는 이론이 아니라 실제로 발생하고 있는 문제입니다. 2025년에만 AI 관련 데이터 유출 사고가 전년 대비 340% 증가했다는 보고가 있을 정도입니다.

ZT4AI는 데이터 분류(Classification), 암호화(Encryption), 접근 로그(Access Logging)를 에이전트 레벨에서 의무화합니다. 특히 에이전트가 처리하는 데이터의 민감도에 따라 차등 보안 정책을 자동 적용하는 메커니즘이 포함되어 있습니다. 예를 들어, 고객 PII(개인식별정보)를 처리하는 에이전트는 자동으로 더 엄격한 암호화와 접근 제어 정책이 적용됩니다. 일반 문서를 요약하는 에이전트와 금융 데이터를 분석하는 에이전트는 동일한 보안 등급으로 운영될 수 없습니다.

3. 프롬프트 방어 (Prompt Defense)

프롬프트 인젝션 공격은 2026년 현재 AI 보안의 가장 큰 위협 중 하나입니다. 악의적인 입력으로 AI 에이전트의 동작을 조작하거나 내부 지시사항을 유출시키는 공격이 점점 정교해지고 있습니다. 간접 프롬프트 인젝션(Indirect Prompt Injection)은 특히 위험한데, 에이전트가 읽는 문서나 웹 페이지에 악성 지시를 숨겨넣어 에이전트의 행동을 탈취하는 방식입니다.

ZT4AI는 프롬프트 레이어에서의 입력 검증, 출력 필터링, 그리고 에이전트 간 통신에서의 데이터 무결성 검증을 표준화합니다. 멀티 에이전트 환경에서 에이전트 A가 에이전트 B에게 전달하는 메시지도 검증 대상에 포함됩니다. 이는 공급망 공격(Supply Chain Attack)의 AI 버전을 방지하기 위한 것입니다.

실전 적용: 700개 컨트롤을 어떻게 소화할 것인가

700개 보안 컨트롤이라는 숫자는 압도적으로 들립니다. 하지만 마이크로소프트는 이를 116개 논리 그룹과 33개 기능 swim lane으로 구조화했습니다. 기업은 자사의 AI 배포 현황에 맞는 swim lane을 선택하고, 해당 영역의 컨트롤부터 순차적으로 적용할 수 있습니다. 전부 한 번에 도입할 필요는 없습니다.

마이크로소프트의 프론티어 AI 보안 전략에 따르면, 가장 먼저 시작해야 할 영역은 아이덴티티 기반 접근 제어입니다. AI 에이전트에 고유 아이덴티티를 부여하고, 각 에이전트의 권한 범위를 명확히 정의하는 것이 보안의 출발점입니다. Microsoft Entra ID와의 통합을 통해 에이전트 아이덴티티를 기존 IAM(Identity and Access Management) 인프라에 자연스럽게 연결할 수 있습니다.

RSAC 2026에서 마이크로소프트는 Agent 365와 ZT4AI를 동시에 발표하며, AI 에이전트 보안이 선택이 아닌 필수임을 강조했습니다. 2026년 여름에는 AI Assessment 도구도 출시 예정이어서, 기업이 자사의 AI 보안 성숙도를 자동으로 측정하고 취약점을 파악할 수 있게 됩니다. 이 도구는 기업의 현재 상태를 진단하고, 우선 적용해야 할 컨트롤을 추천하는 방식으로 작동합니다.

기존 Zero Trust와 ZT4AI의 핵심 차이점

기존 Zero Trust는 사용자, 디바이스, 네트워크를 중심으로 설계되었습니다. ZT4AI는 여기에 AI 에이전트라는 새로운 주체를 추가하면서 근본적인 패러다임 전환을 요구합니다. 이 차이를 이해하지 못하면 ZT4AI를 기존 보안 프레임워크의 단순 확장으로 오해하게 됩니다.

- 주체의 확장: 사람 사용자뿐 아니라 AI 에이전트도 아이덴티티, 인증, 권한 관리의 대상이 됩니다. 에이전트는 사람과 동일한 수준의 신원 확인 절차를 거쳐야 합니다.

- 행동의 비예측성: 사람은 비교적 예측 가능한 패턴으로 시스템을 사용합니다. AI 에이전트는 자율적으로 행동하며, 학습 과정에서 예상치 못한 방식으로 리소스에 접근할 수 있습니다. 이상 탐지의 기준선 자체가 달라져야 합니다.

- 속도와 규모: 에이전트는 밀리초 단위로 수천 건의 API 호출을 실행합니다. 실시간 모니터링과 이상 탐지가 사람 기준보다 훨씬 정교해야 하며, 자동화된 대응 체계가 필수입니다.

- 에이전트 간 통신: 멀티 에이전트 시스템에서는 에이전트끼리 데이터를 주고받습니다. 에이전트 간 신뢰 경계도 Zero Trust 원칙 아래 관리해야 하며, 이는 기존 보안 모델에는 없던 완전히 새로운 계층입니다.

- 라이프사이클 관리: 에이전트는 생성, 업데이트, 폐기까지의 전체 라이프사이클에서 보안 관리가 필요합니다. 더 이상 사용하지 않는 에이전트의 권한이 남아있으면 공격 표면이 됩니다.

Sean’s Take: 자동화 시스템을 운영하는 사람의 관점

솔직히 말하면, ZT4AI가 발표되었을 때 ‘드디어’라는 생각이 먼저 들었습니다. 저는 현재 멀티 에이전트 시스템을 직접 설계하고 운영하고 있습니다. AI 에이전트가 API를 호출하고, 데이터를 처리하고, 외부 서비스와 통신하는 파이프라인을 매일 돌리고 있으니까요. 이 과정에서 보안은 항상 ‘직접 챙겨야 하는’ 영역이었습니다. 참조할 수 있는 산업 표준이 없었기 때문입니다.

28년간 음악·오디오·테크 업계에서 일하면서 느낀 것 중 하나는, 보안 프레임워크는 실제로 사용 가능해야 의미가 있다는 것입니다. 700개 컨트롤이 종이 위에만 존재한다면 아무 소용이 없습니다. 마이크로소프트가 이를 33개 swim lane으로 분류하고, 올 여름 자동 평가 도구까지 출시하겠다고 한 것은 실무자 입장에서 반가운 소식입니다. 특히 에이전트에 아이덴티티를 부여하고 최소 권한 원칙을 적용하는 접근법은, 제가 이미 자체 시스템에서 구현하고 있는 패턴과 정확히 일치합니다. 제 파이프라인에서도 각 에이전트는 정해진 범위의 데이터만 접근할 수 있고, 에이전트 간 통신은 정해진 인터페이스로만 이루어집니다.

다만 한 가지 우려되는 점은, 이 프레임워크가 대기업 중심으로 설계되었다는 것입니다. 스타트업이나 소규모 팀이 700개 컨트롤을 처음부터 도입하기는 현실적으로 어렵습니다. 10인 이하 개발팀이 전담 보안 인력 없이 이 프레임워크를 소화하려면 상당한 진입 장벽을 느낄 것입니다. 마이크로소프트가 규모별 맞춤 가이드라인 — 예를 들어 ‘스타트업용 Essential 20’ 같은 축소판 — 을 제공할 수 있을지가 ZT4AI의 실질적 성공을 좌우할 것으로 봅니다.

AI 에이전트 보안, 2026년의 필수 과제

마이크로소프트 Zero Trust AI 프레임워크는 AI 에이전트 보안에 대한 업계 최초의 체계적인 접근입니다. 에이전트 거버넌스, 데이터 보호, 프롬프트 방어라는 3대 축은 AI 에이전트를 배포하는 모든 조직이 반드시 고려해야 할 영역입니다. 700개 컨트롤이 부담스럽다면 아이덴티티 관리부터 시작하세요. 모든 에이전트에 고유 ID를 부여하고, 접근 가능한 리소스를 명확히 제한하는 것만으로도 보안 수준이 크게 달라집니다.

AI 에이전트 시대는 이미 시작되었습니다. 보안 프레임워크 없이 에이전트를 배포하는 것은, 잠금장치 없이 사무실 문을 열어두는 것과 같습니다. ZT4AI는 그 잠금장치의 설계도입니다. 그리고 설계도가 있을 때 문을 잠그는 것이, 도둑이 들어온 뒤에 자물쇠를 사러 가는 것보다 훨씬 현명한 선택입니다.

AI 에이전트 보안 아키텍처 설계나 자동화 시스템 구축에 대해 더 알고 싶으시다면, 28년 업계 경험을 바탕으로 컨설팅을 제공합니다.

매주 AI, 음악, 테크 트렌드를 이메일로 받아보세요.